macOS Memory Forensics: Nedir ve Neden Önemli?

Dijital soruşturmaların en kritik ancak genellikle göz ardı edilen alanlarından biride bellek analizidir ki bu macOS sistemlerinde çalışan bellek, geleneksel disk tabanlı analiz yöntemlerinin tespit edemeyeceği geçici verileri ve gelişmiş güvenlik tehditlerini barındırır. Bu blogumuzda, macOS bellek adli analizinin temel prensiplerini ve pratik uygulama yöntemlerini ele alacağız.

Bellek Analizi Nedir ve Neden Önemlidir bu kadar?

Aslında böyle kısa bir anlatmak isdedim, aslında bellek analizi düşündüğümüzdende daha değerli bir analizdir çünki bir bilgisayarın sisteminin çalışma zamanı kulandığı RAM yani bellek adli bilişim teknikleriyle çok büyük önem taşıyor çünki

- Geçici sistemlerin durumunu yakalar

- Disk üzerinde iz bırakmayan kötü amaçlı yazılımları tespit eder

- Şifreleme anahtarları ve kimlik bilgileri gibi kritik verilere erişim sağlar

- Gerçek zamanlı ağ bağlantılarını ve çalışan işlemleri gözler

Analizimize başlamadan önce aşağıdaki araçları ve ortamı hazırlamamız gerekiyor:

- macOS Sanal Makine (Analiz ortamı)

- REMnux Linux Dağıtımı (Analiz platformu)

- Volatility3 Framework (Ana analiz aracı)

- osxpmem (Bellek dökümü aracı)

Ortam Güvenliği

Güvenlik araştırmalarında en kritik noktalardan biride bu analiz ortamının izole edilmesidir. macOS sanal makinemizin ağ bağlantısını keserek çalışmamız gerekiyor. Bu önlem, kötü amaçlı yazılımların dış dünyayla iletişim kurmasını engeller ve bizi daha izole olunmuş ortamda çalışmamızı sağlar.

Elimde bir BrewApp Örneği var ve bu örnekle beraber analizimize başlıyalım

Ilk olarak sizlere senariyoyu yasmak isdiyorum ki akılımızda en azından beli fikirler oluşsun şimdi lafı uzatmadan başlıyım, bir kurumsal ağda, BrewApp adlı bir şüpeli uygulama tespit edildi, ama çalışanlar bu uygulamanın temiz oldunu söylüyor bizde Malware ve DFIR alanında çalışanlar olarak biliyoruz ki bazı kötü amaçlı yazılımlar herkesin bildiği Geleneksel antivirus taramaları bu tür uygulamaları temiz olarak göre bilir ama peki bu malware alanında pekişen biri için gerçekden dediği gibi temizmi ona bakalım önce. Yani bellek üzerinde olan etkilerini analiz edelim.

Adım 1: Bellek Dökümünün Alınması

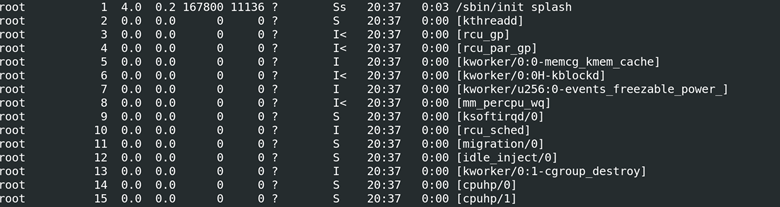

Ilk olarak her zaman arkadaşlar systemin bir normel durumunu kayd edin bunu asla unutmayın ileri seviyelerde karşılaştırma yapıla bilir şimdi önce bir systemin normel dumunu kayd edelim bakalım

Şimdi normel durumunu kayd etdik peki kayd etiğimiz işlemler nasıl görünüyo ona bakalım ilk bi

Aldığımıza emin oldukdan sonra asıl önemli işleme geçelim bellek dökümünü alalım bunu aslında basitce osxpmem toolu ile yapa biliyoruz

sudo osxpmem brewapp_analiz.dump

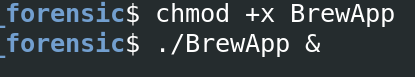

bu uygulamayı çalıştırmadan önce sanal ortamda açdığınıza emin olun ve bu uygulamanın yetkilerini beraber yükseltelim Linuxda yapdımız yetki yüksetmeyle aynı aslında kulanacamız tool chmod

Adım 2: Bellek Dökümünün Analize Hazırlanması

Bellek dökümünü REMnux analiz makinesine aktarıyoruz ben çoğu tool indirmemek için yapdım siz dilerseniz MacOS sanal makinadan devam ede bilirsiniz. Paylaşılan klasörleri veya harici depolama birimleri kullanarak brewapp_analiz.dump dosyasını REMnux ortamına taşıyorum.

Adım 3: Volatility3 ile Temel Analiz

Bu adımda temel analizlerle başlıyoruz.

|

Çalışan işlemleri listeleme

|

vol.py -f brewapp_analiz.dump mac.pslist

|

|

İşlem ağacını görüntüleme

|

vol.py -f brewapp_analiz.dump mac.pstree |

|

Ağ bağlantılarını inceleme

|

vol.py -f brewapp_analiz.dump mac.netstat

|

Adım 4: Detaylı İnceleme

Temel analizden sonra, daha derinlemesine incelemeler yapıyoruz:

|

Kötü amaçlı kod tespiti

|

vol.py -f brewapp_analiz.dump mac.malfind

|

|

API kancalarını kontrol etme

|

vol.py -f brewapp_analiz.dump mac.apihooks

|

Analizimde Bulgularınım

İşlem Analizi

Yaptığım analizlerin sonucunda BrewApp'ın several ilginç davranışlar sergilediğini tespit ettim:

- Beklenmedik alt işlemler oluşturduğunu gördüm

- Normal uygulama davranışlarından farklı sistem çağrılarını kullandı

- Bellekte enjekte edilmiş kod parçacıklarının bulundurduğunu anladım

Ağ Aktivitesi

Ağ analizi, BrewApp'ın şüpheli bir IP adresine şifreli bağlantı kurduğunu gösterdi ve bu bağlantı, uygulamanın normal işlevselliğiyle açıklanamayacak bir davranıştı.

Bellekteki Anormallikler

Malfind eklentisi, BrewApp'ın bellek alanında şüpheli kod enjeksiyonu işaretleri tespit etti. Bu durum, uygulamanın gelişmiş bir tehdit olma ihtimalini güçlendirdi.

Sonuç ve Öneriler

macOS bellek adli analizi, modern dijital soruşturmaların vazgeçilmez bir parçasıdır ki bunuda bu writeup’ımızda isbat etdim. BrewApp örneğinde görüldüğü gibi, geleneksel güvenlik kontrollerini atlatabilen tehditleri bile bellek analiziyle tespit edilebiliriz.